NGINX NGINX Trac 3rd Party Modules Security Advisories CHANGES OpenResty ngx_lua Tengine 在线学习资源 NGINX 开发从入门到精通 NGINX Modules ngx_echo

这是一个创建于 1701 天前的主题,其中的信息可能已经有所发展或是发生改变。

事件流程

- 我创建了一个 api '/battery', 当发起 GET 请求后退出发 telegram 的 bot 向指定的 chat 里发起通知

- 我把 api 链接通过 qq(windows)发送到我的 iPhone, 以用来添加自动化指令

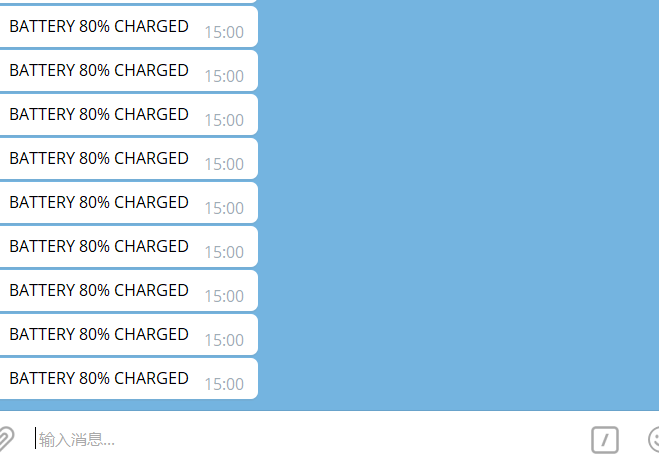

- 大概二十分钟后, 收到了一连串的通知

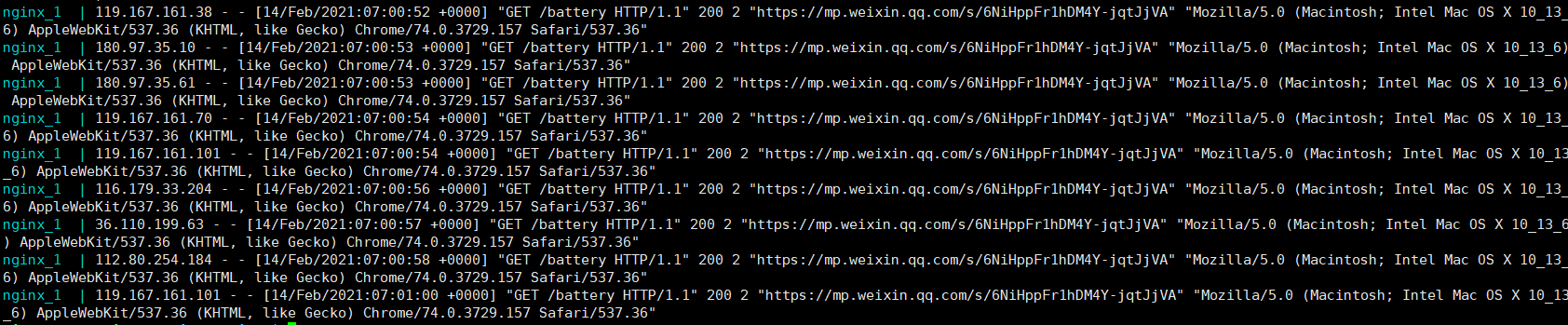

4.我马上去检查了一下后台日志, 然后发现了下面的请求( nginx 里没有配置时区, 所以 log 时间差了 8h )

其它 context:

- 电脑里没有运行微信, 手机添加指令过程也只是从 qq 复制了一下链接

- API 对应的程序是我自己写的, 一共不到 80 行的代码,只调用了 telegram bot 的 api,所以不可能从程序里泄露

来自不同 ip, 几乎同一时间,来自同一个奇怪的 referer( https://mp.weixin.qq.com/s/6NiHppFr1hDM4Y-jqtJjVA) 另外我没有 mac 所以不可能是我自己的机器发起的请求。

整个事件就发生在 30 分钟内, 各位有什么头绪吗

1 Ptu2sha 2021-02-14 16:22:49 +08:00 几乎都是联通的 IP 应该是运营商在分析你的业务吧 |

2 wd 2021-02-14 16:46:34 +08:00 via iPhone 怀疑楼主是来发推广的 |

3 KousukeSakurako OP @wd emm,这个真不是 |

4 KousukeSakurako OP @Ptu2sha 可能吧,不过还是不清楚怎么暴露出去的 |

5 larry801 &nsp; 2021-02-14 17:02:26 +08:00 qq 网址安全检查? |

6 YouLMAO 2021-02-14 19:14:01 +08:00 via Android 泡泡给你几个亿?我腾讯天美娱乐给你双倍,姚思为给你五倍棒棒哒 |

7 boko 2021-02-14 20:24:17 +08:00 via iPad 那个啥的重放攻击? |

8 Ranying 2021-02-14 20:34:59 +08:00 也不能说是重放,毕竟腾讯不是 ISP 。 估计是腾讯请求一下内容,看看有没有在 ban 词库 里的。 这个可以复现。 |

9 eastphoton 2021-02-14 20:41:17 +08:00 论修改性 API 不要用 GET 的重要性 |

10 kokutou 2021-02-14 21:06:34 +08:00 via Android g...get ??? |

11 mytsing520 PRO 有百度的,有 360 的 |

12 KousukeSakurako OP @eastphoton 已经加了头部校验 |

13 superrichman 2021-02-14 21:57:42 +08:00 via iPhone 网址发给了国产软件,什么事都有可能发生 |

14 Lax 2021-02-14 23:53:42 +08:00 如果请求没有用 https 则很可能是运营商搞的,你访问时抓取到了请求地址,抓你数据来分析。 另外,你用的服务器是哪家的? |

15 feitxue 2021-02-14 23:54:22 +08:00 之前调试微信支付就遇到过,发到微信聊天框的网址,都会被访问一次.... 当时因为有个订单号不能重复提交的校验... 当时排查的想死的心都有... |

16 KousukeSakurako OP @Lax 请求是 https,服务器就在我家,流量甚至不会离开局域网(笑哭 |

18 docx 2021-02-16 13:36:53 +08:00 要是 Android 还有可能怀疑是插件行为,但楼主是 iPhone,这个微信公众号的 referrer 就很奇怪,UA 也很奇怪。 也许排查一下 API 的运行、调用环境? |

19 mahaonan1994 2021-02-16 15:55:13 +08:00 via Android @yuzo555 竟然连网址都一模一样!!! 我后来在防火墙设置了屏蔽通过这个链接进来的 IP,不过偶尔还是能看到 |

20 mahaonan1994 2021-02-16 15:57:04 +08:00 via Android 可能是新型的公众号刷流量的办法?晓不得,暂时没有影响,懒得管了 比起这个,时不时被 D 才是最烦的,也不知道这些人哪里来的这么多闲置资源,用这些资源挖矿不好么...... |