login as: root

[email protected]'s password:

Linux vultr.guest 4.9.0-8-amd64 #1 SMP Debian 4.9.110-3+deb9u6 (2018-10-08) x86_64

The programs included with the Debian GNU/Linux system are free software;

the exact distribution terms for each program are described in the

individual files in /usr/share/doc/*/copyright.

Debian GNU/Linux comes with ABSOLUTELY NO WARRANTY, to the extent

permitted by applicable law.

Last login: Sat Nov 24 09:54:43 2018 from 112.246.226.63

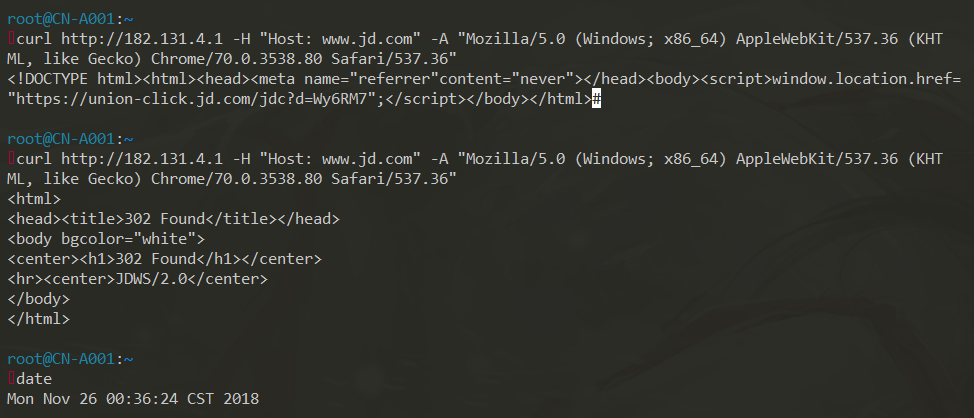

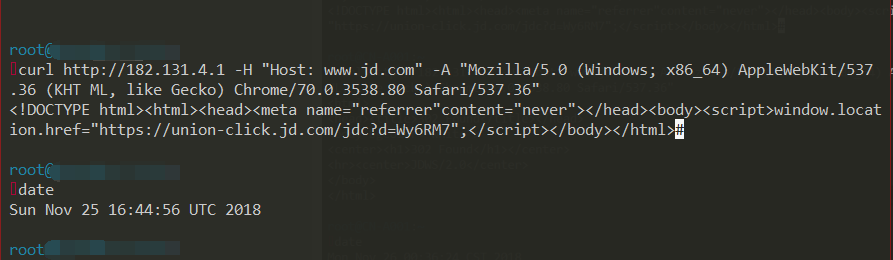

root@vultr:~# curl http://182.131.4.1 -H "Host:

www.jd.com" -A "Mozilla/5.0 (Windows; x86_64) AppleWebKit/537.36 (KHT ML, like Gecko) Chrome/70.0.3538.80 Safari/537.36"

<html>

<head><title>302 Found</title></head>

<body bgcolor="white">

<center><h1>302 Found</h1></center>

<hr><center>JDWS/2.0</center>

</body>

</html>

root@vultr:~# curl http://182.131.4.1 -H "Host:

www.jd.com" -A "Mozilla/5.0 (Windows; x86_64) AppleWebKit/537.36 (KHT ML, like Gecko) Chrome/70.0.3538.80 Safari/537.36"

<html>

<head><title>302 Found</title></head>

<body bgcolor="white">

<center><h1>302 Found</h1></center>

<hr><center>JDWS/2.0</center>

</body>

</html>

root@vultr:~# curl http://182.131.4.1 -H "Host:

www.jd.com" -A "Mozilla/5.0 (Windows; x86_64) AppleWebKit/537.36 (KHT ML, like Gecko) Chrome/70.0.3538.80 Safari/537.36"

<html>

<head><title>302 Found</title></head>

<body bgcolor="white">

<center><h1>302 Found</h1></center>

<hr><center>JDWS/2.0</center>

</body>

</html>

root@vultr:~# curl http://182.131.4.1 -H "Host:

www.jd.com" -A "Mozilla/5.0 (Windows; x86_64) AppleWebKit/537.36 (KHT ML, like Gecko) Chrome/70.0.3538.80 Safari/537.36"

<html>

<head><title>302 Found</title></head>

<body bgcolor="white">

<center><h1>302 Found</h1></center>

<hr><center>JDWS/2.0</center>

</body>

</html>

root@vultr:~#

New Jersey Vultr