这是一个创建于 3038 天前的主题,其中的信息可能已经有所发展或是发生改变。

闲的蛋疼的网宿给我发了 8 封邮件,你家邮件系统坏了?

尊敬 的客户: 北京时间 2017 年 6 月 27 日晚,据外媒消息,多国正在遭遇 Petya 勒索病毒袭击,政府、银行、电力系统、通讯系统、企业以及机场都受到不同程度影响。请予关注,并做相应防范。相关事件描述及防范措施如下:

[事件等级] 高危

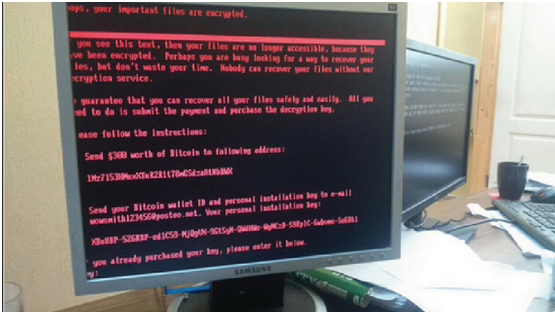

[事件说明] 此次黑客利用了 OFFICE OLE2LINK(CVE-2017-0199)漏洞进行钓鱼攻击,并利用 SMB 漏洞( MS17-010 )进行传播。受感染的电脑无法正常启动,若需恢复,需支付一定的比特币。被感染的机器屏幕显示如下界面:

[防范措施]

1、不打开来历不明的文件,尤其是 rtf、doc 等格式。

2、以上漏洞均有补丁,请及时安装补丁,补丁地址为:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2017-0199

https://technet.microsoft.com/en-us/library/security/ms17-010.aspx

若有疑问,请及时联系。

1 iscraft 2017-06-28 11:54:42 +08:00 工作跟 office 全家桶打交道不多 十多年前用 office97 精简版 不支持以后的文件格式后就换用了 wps 默默忍受了 wps 流氓的近几年 现在只用 libre |

2 acess 2017-06-28 12:43:48 +08:00 和 WannaCry 犯了同一个错误,如果有人拿其他受害者的付款记录骗解锁,黑客也无法辨别。 黑客可以要求受害者用自己的私钥给病毒显示的唯一 ID 签个名,然而很多用户完成这个操作都有些困难吧…… 尤其是用在线“离链”钱包的,币打过去,都不知道是哪个地址打过去的,更遑论签名了。 |

3 yushiro 2017-06-28 13:45:12 +08:00 via iPhone 整个集团内网全部中招,并不是打开附件中毒的,反正开着的电脑基本都中招了。 |

4 xbb7766 2017-06-28 14:00:43 +08:00 ms17-010,所以说还是利用到了之前 wannacry 的那个漏洞咯? wannacry 后应该有很多公司打过补丁了吧。 |

5 acess 2017-06-28 15:26:31 +08:00 @yushiro 可能是 445 端口的 MS17-010 漏洞吧。有试过 DiskGenius 之类软件么?如果像老版 Petya 那样只加密 MFT,那应该可以扫到文件吧。 好像还有人怀疑是 MeDoc 软件的自动升级被黑了,但开发商否认被黑: https://twitter.com/MalwareTechBlog/status/879779872809381889 |

6 yushiro 2017-06-28 17:14:17 +08:00 via iPhone @xbb7766 只要是自动安装的补丁,肯定都打了。公司内是正版 win7,不会有人去关闭自动更新的。 听说是域控服务器被攻破,病毒是从域控下发的,不知道真假。 |

8 acess 2017-06-28 19:05:15 +08:00 有报道说并没有利用 CVE-2017-0199: http://www.freebuf.com/articles/system/138606.html 病毒还自带 mimikatz,在内存里扫管理员密码,然后用 wmic 远程登录别的机器来感染;更坑爹的是病毒重启前会挑一部分文件先给加密了……: http://www.freebuf.com/articles/system/138639.html |